Konfiguracja protokołu RIP

Podstawowa konfiguracja protokołu RIP

Rozgłaszanie sieci za pomocą protokołu RIP

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# version 2

Zmienia wersję protokołu RIP na RIPv2.

(config-router)# network sieć [maska]

Rozpoczyna rozgłaszanie wiadomości protokołu RIP, na interfejsach należących do podanej w komendzie sieci. Przy wpisywaniu adresu można skorzystać zarówno z metody klasowej jak i bez klasowej.

Dezaktywacja interfejsów pasywnych

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# passive-interface interfejs

Wyłącza wysyłanie aktualizacji protokołu RIP, na określonym interfejsie sieciowym.

Funkcja Passive-Interface w przypadku protokołu RIP tak samo jak w przypadku protokołu EIGRP czy OSPF, blokuje wysyłanie wiadomości Multicast na wskazanym w komędzie interfejsie sieciowym. Jednak w przypadku protokołu RIP dozwolone jest odbieranie wiadomości na wskazanym interfejsie sieciowym.

Aktywacja interfejsów pasywnych

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# passive-interface default

Wyłącza wysyłanie aktualizacji protokołu RIP, na wszystkich interfejsach sieciowych.

(config-router)# no passive-interface interfejs

Włącza wysyłanie aktualizacji protokołu RIP, na określonym interfejsie sieciowym.

Dodatkowa konfiguracja protokołu RIP

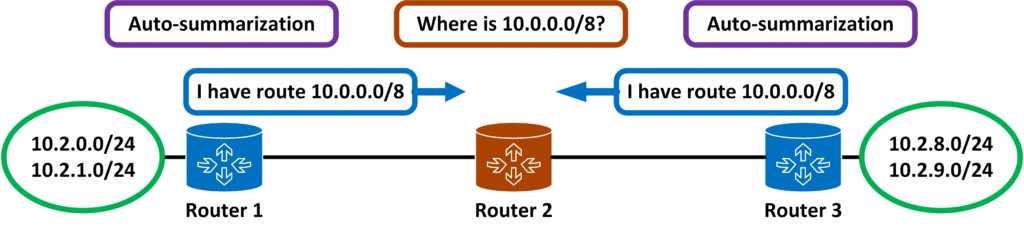

Sumaryzacja tras routingu

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# version 2

Zmienia wersję protokołu RIP na RIPv2.

(config-router)# no auto-summary

Wyłącza funkcję automatycznej sumaryzacji.

(config-router)# interface interfejs

Przechodzi do poziomu konfiguracji określonego interfejsu sieciowego.

(config-if)# ip summary-address rip sieć maska

Tworzy statyczną sumaryzację względem protokołu RIP.

Redystrybucja protokołu RIP

# Konfiguracja Router mapy została opisana w artykule: Router mapa.

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# version 2

Zmienia wersję protokołu RIP na RIPv2.

(config-router)# redistribute protokół ASN metric 1-16(Hop Count) router-map nazwa-router-mapy

Rozpoczyna redystrybucje wskazanego protokołu routingu, do protokołu RIP.

Protokół RIP tak samo jak protokół EIGRP wymaga skonfigurowania domyślnej metryki, przed rozpoczęciem procesu redystrybucji (W przeciwnym wypadku trasy będą rozgłaszane z metryką równą 16, oznaczającą trasy nieosiągalne).

Propagacja trasy Default Route

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# version 2

Zmienia wersję protokołu RIP na RIPv2.

(config-router)# default-information orginate [only]

Włącza propagacje trasy domyślnej wraz z innymi trasami statycznymi.

* only – Zezwala na redystrybucje jedynie trasy domyślnej.

Równoważne obciążenia sieciowego

(config)# router rip

Przechodzi do poziomu konfiguracji protokołu RIP.

(config-router)# maximum-path 1-32

Określa maksymalną liczbę jednocześnie wykorzystywanych tras routingu.

Konfiguracja ustawień RIP z poziomu interfejsu sieciowego

(config)# interface interfejs

Przechodzi do poziomu konfiguracji określonego interfejsu sieciowego.

(config-if)# ip rip v2-broadcast

Zmienia domyślny multicast-owy adres IP, na który protokół RIPv2 wysyła wiadomości aktualizacyjne, na adres rozgłoszeniowy (255.255.255.255).

(config-if)# [no] ip split-horizon

Wyłącza / Włącza funkcję split-horizon na konfigurowanym interfejsie sieciowym.

(config-if)# ip rip send version {1 / 2 / 1 2}

Określa jakie wersje wiadomości protokołu RIP, będą propagowana na konfigurowanym interfejsie sieciowym.

(config-if)# ip rip receive version {1 / 2 / 1 2}

Określa jakie wersje wiadomości protokołu RIP, będą akceptowane na konfigurowanym interfejsie sieciowym.

Uwierzytelnianie protokołu RIP

Konfiguracja funkcji Key-Chain

(config)# key chain nazwa-key-chain

Tworzy nowy zestaw kluczy Key Chain.

(config-keychain)# key 0-2147483647(ID klucza)

Tworzy nowy klucz Key Chain.

(config-keychain-key)# key-string [0 / 7](0) klucz

Określa wartość klucza (Wymaga podania wartości zahaszowanej)

(config-keychain-key)# cryptographic-algorithm {hmac-sha-1 / hmac-sha-256 / hmac-sha-384 / hmac-sha-512 / md5}

Definiuje jaki algorytm haszujący będzie wykorzystywany podczas wymiany kluczy pomiędzy urządzeniami.

(config-keychain-key)# accept-lifetime local ([Czas początkowy] godzina(hh:mm:ss) miesiąc(nazwa angielska) dzień(1-31) rok(1993-2035)) {infinite / duration 1-2147483646(sekundy) / ([Czas końcowy] godzina(hh:mm:ss) miesiąc(nazwa angielska) dzień(1-31) rok(1993-2035)})

Definiuje okres czasu przez jaki dany klucz będzie używany do odbierania wiadomości (Jest to okres czasu podczas którego dany klucz pozostaje akceptowalny).

(config-keychain-key)# send-lifetime local ([Czas początkowy] godzina(hh:mm:ss) miesiąc(nazwa angielska) dzień(1-31) rok(1993-2035)) {infinite / duration 1-2147483646(sekundy) / ([Czas końcowy] godzina(hh:mm:ss) miesiąc(nazwa angielska) dzień(1-31) rok(1993-2035)})

Definiuje okres czasu przez jaki dany klucz będzie używany w wysyłanych wiadomościach (Czas ten powinien być krótszy od czasu „accept-lifetime”).

Przykładowa konfiguracja funkcji Key-Chain

(config)# key chain RIP

(config-keychain)# key 1

(config-keychain-key)# accept-lifetime local 01:00:00 april 1 2014 01:00:00 may 2 2014

(config-keychain-key)# send-lifetime local 01:00:00 april 1 2014 01:00:00 may 2 2014

(config-keychain-key)# key-string Cisco!2345

(config-keychain-key)# key 2

(config-keychain-key)# accept-lifetime local 01:00:00 may 1 2014 infinite

(config-keychain-key)# send-lifetime local 01:00:00 may 1 2014 infinite

(config-keychain-key)# key-string Cisco1234567

Okresy czasu akceptacji oraz wysyłania klucza zostały tak skonfigurowane, aby się nachodziły. Dzięki czemu administrator może zniwelować możliwe rozbieżności w konfiguracji czasu lokalnego, względem obydwóch urządzenień. Powyższa konfiguracja oznacza, że przez pewien okres czasu urządzenie będą akceptowały obydwa klucze.

# show key chain

Wyświetla konfigurację funkcji Key Chain.

Przypisywanie funkcji Key-Chain do protokołu RIP (Plain Text)

(config)# interface interfejs

Przechodzi do poziomu konfiguracji określonego interfejsu sieciowego.

(config-if)# ip rip authentication key-chain nazwa-key-chain

Przypisuje klucze Key Chain, do protokołu RIP, względem konfigurowanego interfejsu sieciowego.

Przypisywanie funkcji Key-Chain do protokołu RIP (MD5)

(config)# interface interfejs

Przechodzi do poziomu konfiguracji określonego interfejsu sieciowego.

(config-if)# ip rip authentication mode md5

Określa metodę szurfowania klucza Key Chain na MD5.

(config-if)# ip rip authentication key-chain nazwa-key-chain

Przypisuje klucze Key Chain, do protokołu RIP, względem konfigurowanego interfejsu sieciowego.

Konfiguracja protokołu RIPng

Podstawowa konfiguracja protokołu RIPng

Konfiguracja nowej instancji RIPng

(config)# ipv6 unicast-routing

Włącza funkcję routingu protokołu IPv6, względem konfigurowanego urządzenia.

(config)# ipv6 router rip nazwa-instancji-RIP

Przechodzi do poziomu konfiguracji protokołu RIPng.

(config-rtr)# maximum-patch 1-16(16)

Określa maksymalną ilość tras równoważnego obciążenia.

Aktywacja protokołu RIPng względem interfejsu sieciowego

(config)# interface interfejs

Przechodzi do poziomu konfiguracji określonego interfejsu sieciowego.

(config-if)# ipv6 rip nazwa-instancji-RIP enable

Aktywuje protokół RIP na konfigurowanym interfejsie sieciowym.

# show ipv6 eigrp neighbor

Wyświetla aktywne relację sąsiedztwa.

Dezaktywacja interfejsów pasywnych

(config)# ipv6 router rip nazwa-instancji-RIP

Przechodzi do poziomu konfiguracji protokołu RIPng.

(config-rtr)# passive-interface interfejs

Wyłącza wysyłanie aktualizacji protokołu RIP na wskazanym interfejsie.

Aktywacja interfejsów pasywnych

(config)# ipv6 router rip nazwa-instancji-RIP

Przechodzi do poziomu konfiguracji protokołu RIPng.

(config-rtr)# passive-interface default

Wyłącza wysyłanie aktualizacji protokołu RIP na wszystkich interfejsach.

(config-rtr)# no passive-interface interfejs

Włącza wysyłanie aktualizacji protokołu RIP na wskazanym interfejsie.

Komendy SHOW, CLEAR oraz DEBUG

Komendy show RIP

# show ip route

Wyświetla zawartość tablicy routingu.

# show ip route rip

Wyświetla wszystkie trasy routingu pozyskane za pomocą protokołu RIP, jakie znajdują się w tablicy routingu.

# show ip protocols

Wyświetla ustawienia wszystkich skonfigurowanych protokołów routingu dynamicznego. W tym najważniejsze informacje dotyczące konfiguracji protokołu RIP.

# show ip rip database

Wyświetla zwartość bazy protokołu RIP.

Komendy show RIPng

# show ipv6 route

Wyświetla zawartość tablicy routingu, względem protokołu IPv6.

# show ipv6 route rip

Wyświetla wszystkie trasy routingu pozyskane za pomocą protokołu RIP, jakie znajdują się w tablicy routingu, względem protokołu IPv6.

# show ipv6 protocols

Wyświetla ustawienia wszystkich skonfigurowanych protokołów routingu dynamicznego. W tym najważniejsze informacje dotyczące konfiguracji protokołu RIPng.

# show ipv6 rip database

Wyświetla zwartość bazy protokołu RIPng.

# show ipv6 rip next-hops

Wyświetla

Pozostałe tematy związane z protokołem RIP