Troubleshooting połączenia Trunk-owego

Zagadnienia teoretyczne

- Podczas rozwiązywania problemów związanych z połączeniem Trunk-owym należy:

- Sprawdzić ustawienia interfejsów na obydwóch przełącznikach [show running-config interfejs].

- Sprawdzić stan połączenia Trunk-owego na obydwóch przełącznikach [show interfaces interfejs {switchport / trunk}].

- Sprawdzić metodę enkapsulacji połączenia Trunk-owego [show interfaces interfejs {switchport / trunk}].

- Sprawdzić sieci wirtualne dopuszczone do ruch [show interfaces interfejs trunk].

- Sprawdzić konfigurację natywnej sieci VLAN zarówno w przypadku enkapsulacji 802.1Q jak i ISL, pomimo tego że metoda ta nie wspiera natywnych sieci VLAN. Błędna konfiguracja sieci natywnej, może być automatycznie wykryta za pomocą protokołu CDP bądź LLDP [show interfaces interfejs {switchport / trunk}].

Komendy SHOW

# show interfaces interfejs switchport

Wyświetla konfigurację interfejsu pod kontem ustawień „Switchport”.

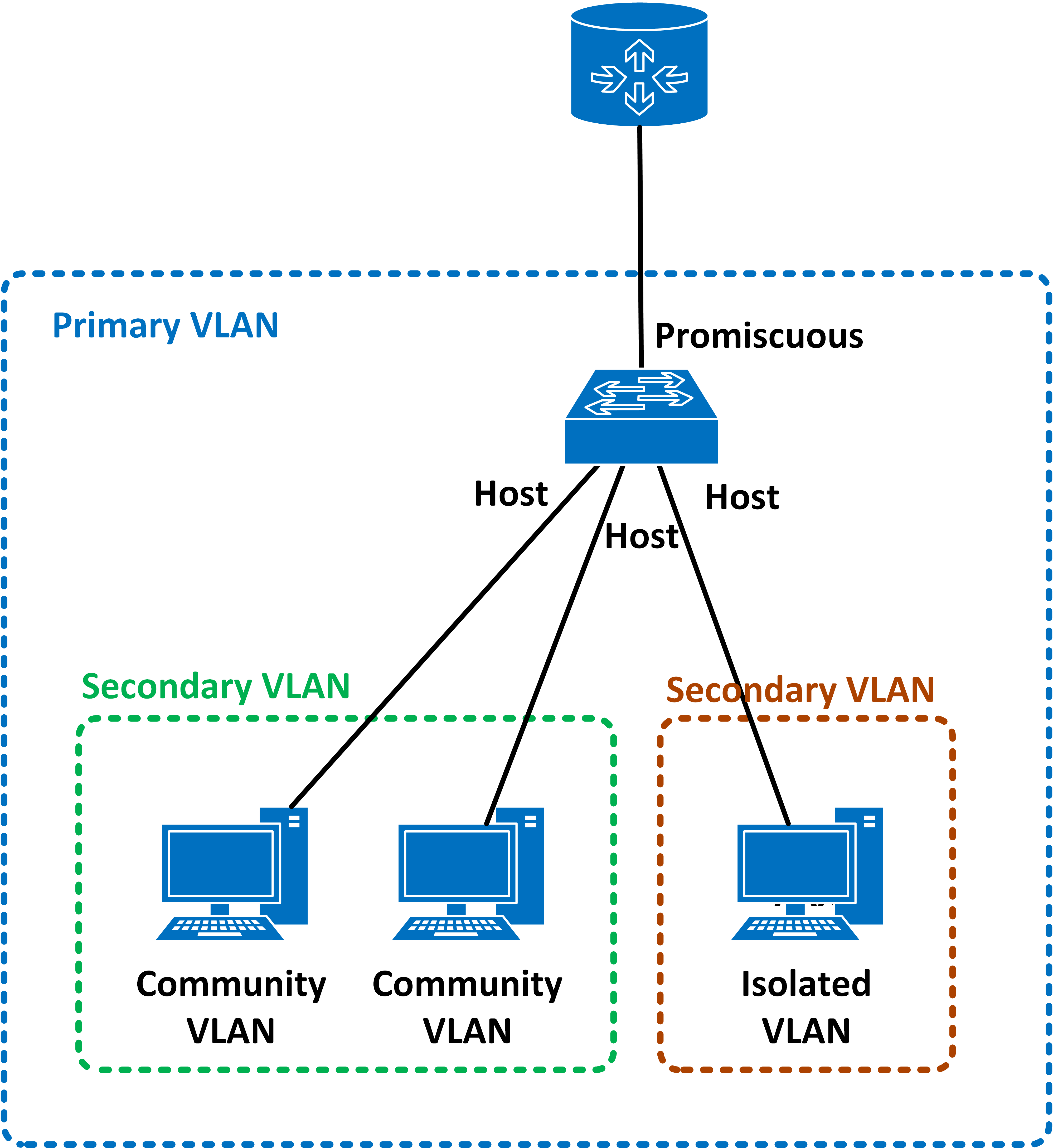

| # show interfaces gigabitEthernet 0/1 switchport Name: Gi0/1 Switchport: Enabled Administrative Mode: trunk Operational Mode: trunk Administrative Trunking Encapsulation: dot1q Operational Trunking Encapsulation: dot1q Negotiation of Trunking: On Access Mode VLAN: 1 (default) Trunking Native Mode VLAN: 1 (default) Administrative Native VLAN tagging: enabled Voice VLAN: none Administrative private-vlan host-association: none Administrative private-vlan mapping: none Administrative private-vlan trunk native VLAN: none Administrative private-vlan trunk Native VLAN tagging: enabled Administrative private-vlan trunk encapsulation: dot1q Administrative private-vlan trunk normal VLANs: none Administrative private-vlan trunk associations: none Administrative private-vlan trunk mappings: none Operational private-vlan: none Trunking VLANs Enabled: ALL Pruning VLANs Enabled: 2-1001 Capture Mode Disabled Capture VLANs Allowed: ALL Protected: false Appliance trust: none |

- Administrative Mode – Tryb w jakim został skonfigurowany określony interfejs.

- Operational Mode – Tryb w jakim jaki obecnie działa określony interfejs.

- Administrative Trunking Encapsulation – Metoda skonfigurowanej enkapsulacji.

- Operational Trunking Encapsulation – Metoda obecnie działającej enkapsulacji.

- Trunking Native Mode VLAN – Natywna sieć VLAN.

- Trunking VLANs Enabled – Dostępne sieci VLAN.

# show interfaces interfejs trunk

Wyświetla konfigurację interfejsu pod kontem połączenia Trunk-owego.

| # show interfaces gigabitEthernet 0/1 trunk Port Mode Encapsulation Status Native vlan Gi0/1 on 802.1q trunking 1 Port Vlans allowed on trunk Gi0/1 1-4094 Port Vlans allowed and active in management domain Gi0/1 1-2 Port Vlans in spanning tree forwarding state and not pruned Gi0/1 1-2 |

- Mode – Tryb połączenia Trunk-owego.

- Encapsulation – Rodzaj enkapsulacji.

- Status – Status połączenia Trunk-owego.

- Native Vlan – Natywna sieć VLAN.

- Vlans allowed on trunk – Dostępne sieci VLAN.

Pytania i odpowiedzi

- ? Informacja: Interfejs Trunk skonfigurowany za pomocą komendy [switchport mode trunk / switchport allowed vlan vlan-IDs] nie jest przypisany do żadnej z sieci VLAN. Jeżeli jednak port po drugiej stronie połączenia Ethernet-owego zostanie wyłączony interfejs zostanie przypisany do natywnej sieci VLAN (VLAN 1).

- ? Informacja: Ruch kontrolny protokołu STP pozostaje nie tagowany pomimo użycia komendy [vlan dot1q tag native].

- ? Informacja: Ruch kontrolny protokołu PVST+ zostanie otagowany po użyciu komendy [vlan dot1q tag native].

- ? Informacja: Ramki BPDU protokołu PVST+ są wysyłane w sieci VLAN do której się odnoszą, natomiast ramki BPDU protokołu STP zawsze poruszają się w sieci natywnej (Niezależnie od tego jaka sieć VLAN pełni tę rolę), dodatkowo ruch kontrolny STP pozostaje nie tagowany pomimo komendy [vlan dot1q tag native].