Konfiguracja polisy isakmp

(config)# [no] crypto isakmp enable

Wyłącza / Włącza

(config)# crypto isakmp policy 1-10000(ID)

Tworzy nową polisę ISAKMP o określonym numerze ID.

(config-isakmp)# encryption {des / 3des / aes {128 / 192 / 256}}

Określa wykorzystywany algorytm szyfrujący

(config-isakmp)# authentication {pre-share / rsa-encr / rsa-sig}

Określa metodę autentykacji.

* pre-share –

* rsa-encr –

* rsa-sig –

(config-isakmp)# group {1 / 2 / 5 / 15 / 16 / 19 / 20 / 21 / 24}

Określa numer grupy DH (Diffie-Hellman).

(config-isakmp)# hash {md5 / sha / sha256 / sha384 / sha512}

Określa algorytm haszujący (HASH).

(config-isakmp)# lifetime 60-86400(sekundy)(86400)

Określa czas życia połączenia IPsec.

Konfiguracja kluczy isakmp

Konfiguracja pojedynczego klucza keyring

(config)# crypto isakmp key klucz address {adres-IP / 0.0.0.0 0.0.0.0 / nazwa-DNS}

Określa adres IP bądź nazwę DNS sąsiedniego urządzenia, wraz z wstępnie współdzielonym kluczem (Preshared Keys). Adres 0.0.0.0 0.0.0.0 oznacza że podane hasło będzie przypisane do wszystkich połączeń IPsec.

# show crypto ipsec sa

Wyświetla szczegółowe informacje na temat asocjacji IPSec SA (Internet Protocol Security Security Assosations), w tym informacje o pozostałym czasie życia klucza.

Konfiguracja wielu kluczy keyring

(config)# crypto keyring nazwa-keyring

Tworzy nowy zestaw kluczy KeyRing.

(conf-keyring)# local-address interfejs*

Określa źródłowy adres IP (Przypisany do wskazanego interfejsu).

(conf-keyring)# pre-shared-key address {adres-IP / 0.0.0.0 0.0.0.0} key klucz

Definicje wstępnie współdzielony klucz.

# show crypto ipsec sa

Wyświetla szczegółowe informacje na temat asocjacji IPSec SA (Internet Protocol Security Security Assosations), w tym informacje o pozostałym czasie życia klucza.

Konfiguracja transform-set

(config)# crypto ipsec transform-set nazwa-set {ah-sha-hmac / ah-sha256-hmac / ah-sha384-hmac / ah-sha512-hmac / esp-3des / esp-des / esp-aes / esp-sha-hmac / esp-sha256-hmac / esp-sha384-hmac / esp-sha512-hmac} {ah-md5-hmac / ah-sha-hmac / ah-sha256-hmac / ah-sha384-hmac / ah-sha512-hmac / esp-3des / esp-aes / esp-des}

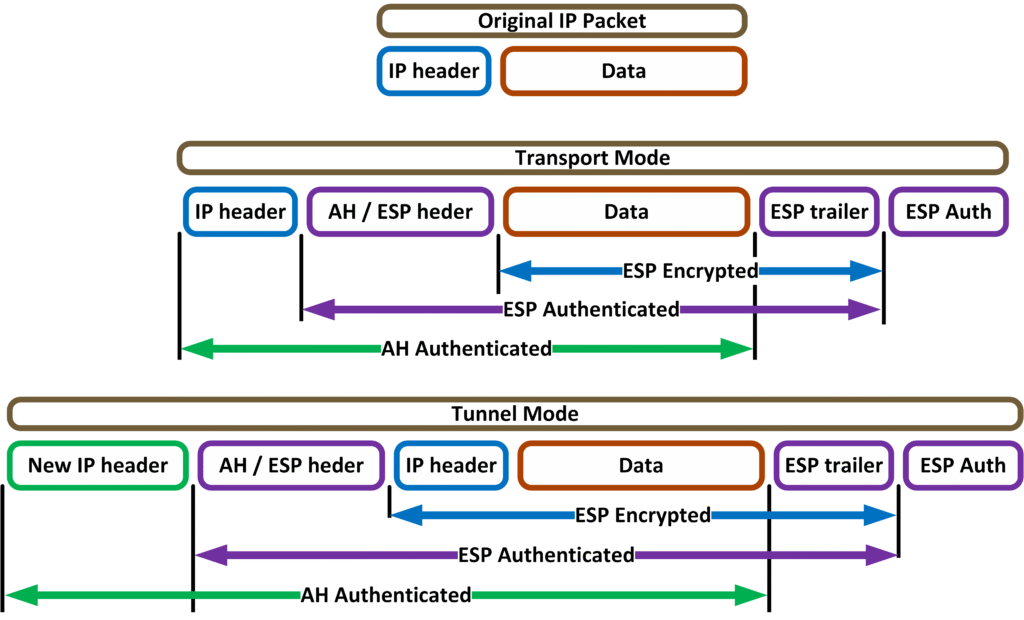

(config)# mode {transport / tunnel}

Określa rodzaj połączenia IPsec (Tunnel Mode / Transport Mode).

Komendy Show, Debug, Clear

Komendy show running-config

# show running-config | section crypto isakmp

Wyświetla konfigurację polisy ISAKMP.

# show running-config | section crypto isakmp|crypto ipsec|crypto map|ip access-list

Wyświetla konfiguracje IPsec.

Komendy show IKE Phase 1

# show crypto isakmp sa

Wyświetla

# show crypto isakmp sa active

Wyświetla wszystkie aktywne asocjacje IKE SA (Internet Key Exchange Security Assosations).

# show crypto isakmp sa [detail]

Wyświetla

# show crypto isakmp profile

Wyświetla

# show crypto isakmp policy

Wyświetla skonfigurowane / domyślne polisy ISAKMP.

# show crypto isakmp key

Wyświetla

# show crypto isakmp default policy

Wyświetla

# show crypto isakmp diagnose error count

Wyświetla

Komendy show IKE Phase 2

# show crypto ipsec sa

Wyświetla szczegółowe informacje na temat asocjacji IPSec SA (Internet Protocol Security Security Assosations).

# show crypto ipsec sa detail

Wyświetla

# show crypto map

Wyświetla

Inne komendy show

# show crypto session [detail]

Wyświetla wszystkie asocjacje IKE SA (Internet Key Exchange Security Assosations).

# show crypto ipsec security-association lifetime

Wyświetla

# show crypto ipsec security-association idle-time

Wyświetla

# show crypto isakmp sa active

Wyświetla

Komendy debug

# debug crypto isakmp

Debaguje

# debug crypto ipsec

Debaguje

Komendy clear

# clear crypto isakmp

Czyści

# clear crypto sa

Czyści